OSSよろず相談室とは

OSSよろず相談室とは

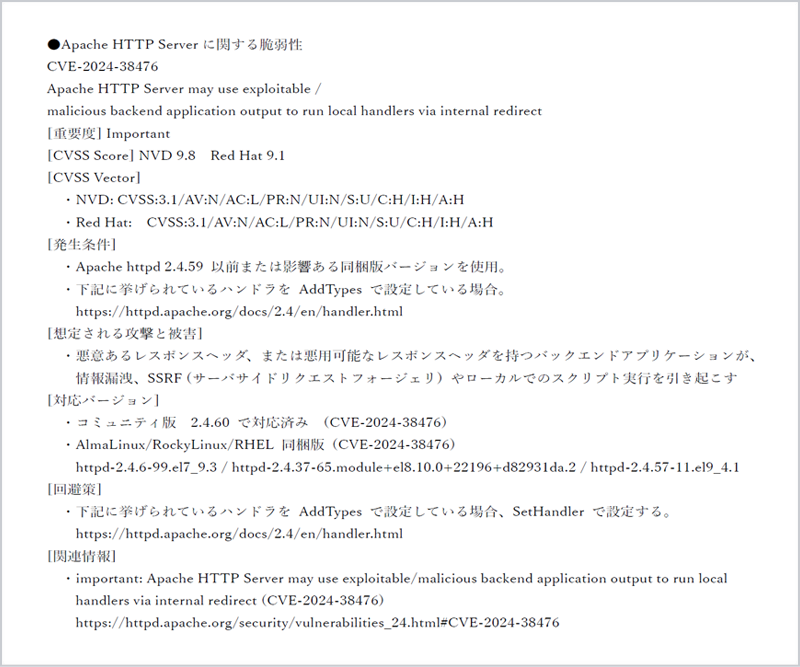

関連情報

OSSサポートサービス「サイオスOSSよろず相談室」とは?

OSSの構築支援、障害解析、技術検証などを

幅広くサポートする専門技術相談窓口

サイオスOSSよろず相談室は、150種類以上のOSSに対応し、

構築支援・障害解析・技術検証まで幅広くご支援する技術相談窓口です。

サーバ台数などの制限がない時間制契約を採用し、

必要なときに必要な分だけご利用可能です。

20年以上の実績と2,000件を超える対応経験に基づき、

シニアエンジニアによるダブルチェック体制で、常に品質の高い回答を提供しています。

サービスの特徴

01 幅広いOSS対応

PostgreSQL、Zabbix、MariaDB など

150種類以上

02 高品質な回答体制

担当エンジニアの回答を

シニアエンジニアがダブルチェック

03 柔軟な契約形態

台数制限なし、

時間制契約で無駄なく利用可能

04 長期的な信頼

契約実績2,000件以上、

20年以上継続利用のお客様あり

サイオスのOSSサポートの歴史

1999 年後半から本格化した Linux ブームの中、サイオスでは Red Hat Linux の普及と企業向けサポートにいち早く取り組み、 2007年には国内のサーバー向け Linux サポートシェア1位を獲得しました。その後も、企業向け OSS の需要高まりを受け、OSS に特化したサービスを提供し続けています。

さらに、多くのOSSコミュニティ活動を支援し、サイオステクノロジーのエンジニアも参加・運営に協力しています。こうした経験と知見を活かし、サイオスOSSよろず相談室では、お客様のOSS活用や課題解決をサポートしています。

ご利用イメージ(お問い合わせから回答への流れ)

OSS に関するトラブルや利用・設定方法についてのご質問は、専用のポータルサイトでお受けし、OSSに精通したテクニカルサポートスタッフがお答えします。 シニアエンジニアによる厳密な品質チェック体制により、常に高品質な回答をご提供しております。

サポート相談事例

-

特定のプロセスのみ OOM-Killer の対象外としたいのですが、設定方法を教えてほしい。

下記のようなコマンドを実行してください。

# echo -1000 > /proc/<対象となるプロセスの pid>/oom_score_adj -

ARP キャッシュの保持期間を確認する方法を教えてください。

以下のコマンドでデフォルトの ARP キャッシュ保持期間、およびデバイスごとの ARP キャッシュ保持期間を確認できます。 出力される数値の単位は秒です。

コマンド実行例

# sysctl -a | grep gc_stale_time net.ipv4.neigh.default.gc_stale_time = 60 net.ipv4.neigh.lo.gc_stale_time = 60 net.ipv4.neigh.eth0.gc_stale_time = 60 -

ログをリモートのLinuxサーバー上に送信する際に、テンプレートを使用したいです。

やり方を教えてください。UDP通信のリモートログ出力方法をご案内します。

- サーバ側 (受信側) の rsyslog.conf の設定

- input 内に ruleset を追加します。

module(load="imudp") input(type="imudp" port="514" ruleset="remote1") - テンプレートを用意します。

#リモート用テンプレートtemplate(name="remotetemplate" type="string" string="%TIMEGENERATED% %HOSTNAME% <%syslogfacility-text%.%syslogseverity-text %syslogtag%:%msg%\n") - 新しい ruleset を作成します。name には S1) で設定した ruleset の設定値を指定します。Template は "remotetemplate" を指定します。

ruleset(name="remote1"){ local4.info action(type="omfile" Template="remotetemplate" sync="on" asyncWriting="on" flushInterval="5" ioBufferSize="1024k" flushOnTXEnd="off" DynaFile="swlogfile") } - rsyslog を再起動します。

systemctl restart rsyslog

- input 内に ruleset を追加します。

- サーバ側 (受信側) の rsyslog.conf の設定

- target に受信サーバのホスト名または IP アドレス、port に「サーバ側 (受信側) の設定」S1) で設定した port 番号、protocol は "udp" を指定します。

local4.* action(type="omfwd" queue.type="linkedlist" queue.filename="remote_fwd" action.resumeRetryCount="-1" queue.saveOnShutdown="on" target="172.31.xx.xx" port="514" protocol="udp" - rsyslog を再起動します。

systemctl restart rsyslog

- target に受信サーバのホスト名または IP アドレス、port に「サーバ側 (受信側) の設定」S1) で設定した port 番号、protocol は "udp" を指定します。

- サーバ側 (受信側) の rsyslog.conf の設定

-

audit の設定について

audit.rules にて指定するディレクトリ名にワイルドカード (*) を使用する事はできますか。できません。

audit 再起動時に以下のようなメッセージが出力され、(起動は成功しますが) 対象のディレクトリが監視対象に入りません。Warning - wildcard notation is not supported

サポートサービスメニュー

情報提供

サイオスOSSよろず相談室では、最新のOSS技術動向やトレンド、現場での課題や活用事例などを、セミナー動画・ブログを通じてわかりやすくお届けしています。 Docker、OpenStack、Software Defined Storageといった先進的でまだ普及途上の技術についても、エンタープライズ利用の視点から情報を発信しています。

サイオスOSSよろず相談室のご契約者は、最新のセミナー動画を優先的にご覧いただくことができます。公開から3か月を経過した動画については一般公開しております。

OSS動画ライブラリ

-

- SOY俱楽部勉強会

【SOY俱楽部勉強会】SBOMってなに、導入しないといけないの?

近年、OSSの利用拡大やセキュリティリスクへの関心の高まりを背景に、SBOM(Software Bill of Materials)への対応が注目されています。 一方で、 「SBOMとは何かよく分からない」 「なぜ導入が求められているのか」 「本当に対応しないといけないのか」 といった声も多く聞かれます。 本動画では、SBOMの基礎から導入の背景、メリット・課題までを整理し、これからSBOMとどう向き合うべきかを分かりやすく解説します。 本動画が皆様の自社システムにお役立ていただければ幸いです。 <参考情報> SBOM導入ガイド公開しました! ▶https://tech-lab.sios.jp/archives/46357

-

- SOY俱楽部勉強会

【SOY俱楽部勉強会】RCE 脆弱性 React2Shell~React の Critical な脆弱性について~

2025年12月3日に公表された RCE(リモートコード実行)脆弱性「React2Shell」 は、世界中で利用されている React アプリケーションに深刻な影響を及ぼす可能性がある脆弱性です。 本脆弱性は、外部から任意のコードを実行される恐れがあり、攻撃があった場合、情報漏えいやシステム侵害といった重大なインシデントにつながります。 React は業務システムや社内ツール、顧客向けWebサービスなど幅広く利用されているため、「自分たちのシステムは本当に影響を受けないのか」 を正しく理解することが重要です。 今回のアジェンダは、下記の通りです。 ・React2Shell ・React とは ・脆弱性概要 ・影響を受けるシステム ・攻撃を受けるコンポーネント ・攻撃方法 ・対策 ・社会的な影響 最後に本脆弱性に関する重要なポイントを整理してまとめています。 本動画が、皆様の 自社システムの安全な運用・管理にお役立ていただければ幸いです。

-

- SOY俱楽部勉強会

- データベース

- サポート対象:サポートレベル 2

【SOY俱楽部勉強会】PostgreSQL 18 のバージョンアップ紹介~非同期 I/O の性能差について~

PostgreSQL は、世界中で広く利用されているオープンソースのリレーショナルデータベースです。 2025年9月25日に、最新バージョンとなる PostgreSQL 18 が正式リリースされました。 今回の注目点として、最新版 PostgreSQL 18 では、ディスク処理を効率よく行うための 非同期 I/O が改善され、データ量が多い環境でのパフォーマンス向上が期待できます。 本動画では、PostgreSQL 18 の主な変更点とあわせて、この非同期 I/O のポイントを簡単にわかりやすくご紹介します。 自社システムの運用にお役立ていただければ幸いです。